Acelere los ciclos de decisión, reduzca las diferencias operacionales y garantice la preparación de las misiones en todos los

niveles, desde el cuartel general hasta el campo de batalla.

.png)

Rocket.Chat mantiene toda la cadena de mando organizada e informada, desde la supervisión de alto nivel hasta las actualizaciones frontales.

Capacitar a los mandos para tomar decisiones más rápidas e informadas

y controlar las operaciones a todos los niveles.

Facilitar el intercambio seguro y en tiempo real de

información operacional

entre las fuerzas conjuntas y de coalición.

Equipar a las tropas para transmitir actualizaciones críticas sin retrasos a

, manteniendo informados al cuartel general y a otras unidades.

Disfrute de una visión unificada para decidir al instante, emitir órdenes con rapidez y garantizar que todas las unidades actúan según la información actualizada para lograr el éxito operacional.

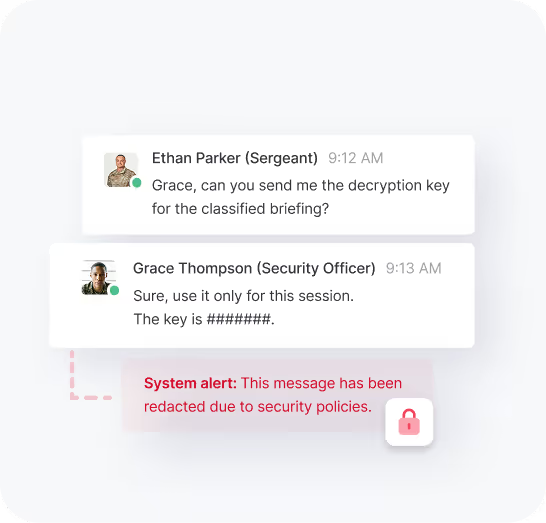

Garantice la continuidad operacional protegiendo los datos clasificados, fortaleciendo los sistemas críticos e impidiendo que los enemigos

pongan en peligro su C2 con un nivel de seguridad de grado militar.

Impleméntelo in situ, en una nube segura o a través de un alojamiento aislado para garantizar la soberanía de los datos.

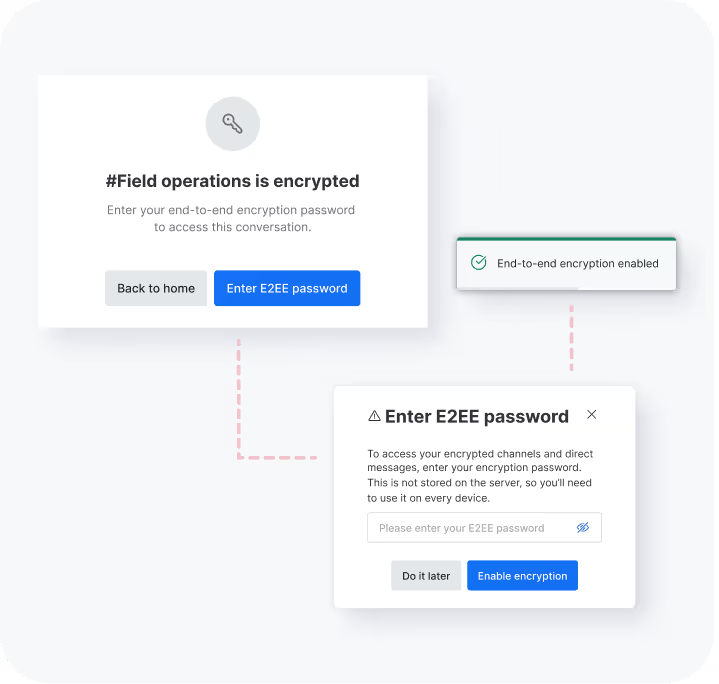

Proteja las conversaciones confidenciales contra la interceptación o el acceso no autorizado con E2EE.

Supervise los datos confidenciales, rastree los cambios con registros de auditoría y evite filtraciones con políticas de Prevención de Pérdida de Datos (PPD).

Mantenga las líneas de comunicación abiertas con una arquitectura escalable,

alta disponibilidad y soporte de conmutación por error.

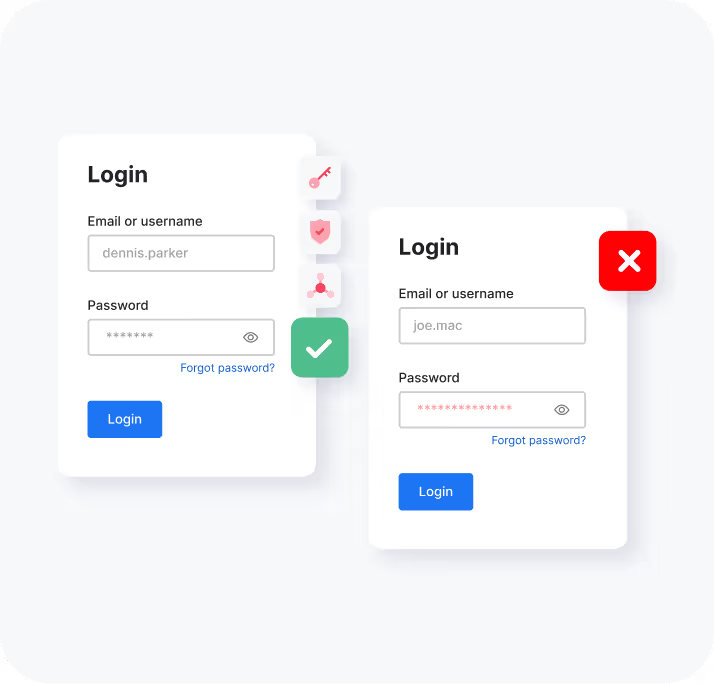

Simplifique la gestión de usuarios mediante la integración de directorios de confianza como LDAP, AD, SAML o SSO.

1.avif)

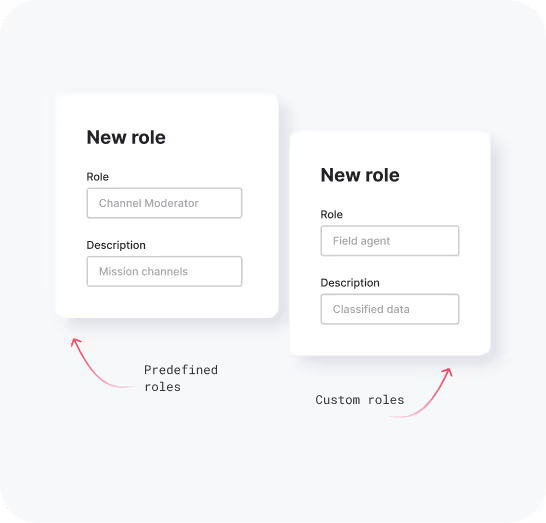

Gestione roles y aplique permisos basados en atributos en tiempo real para controlar el acceso y proteger las operaciones críticas.

Mantenga una imagen operacional en vivo con videollamadas seguras para rastrear los movimientos de las unidades, confirmar la preparación y garantizar que las

actualizaciones críticas lleguen a las unidades adecuadas sin demora.

Inicie videollamadas seguras y comparta ubicaciones en tiempo real para coordinar misiones,

rastrear movimientos y dirigir las unidades desplegadas.

Envíe mensajes de voz y archivos multimedia para obtener actualizaciones instantáneas y mayor claridad sobre la situación.

Compruebe la disponibilidad de los usuarios con el estado de presencia

y asegúrese de que se actúa sobre los mensajes críticos.

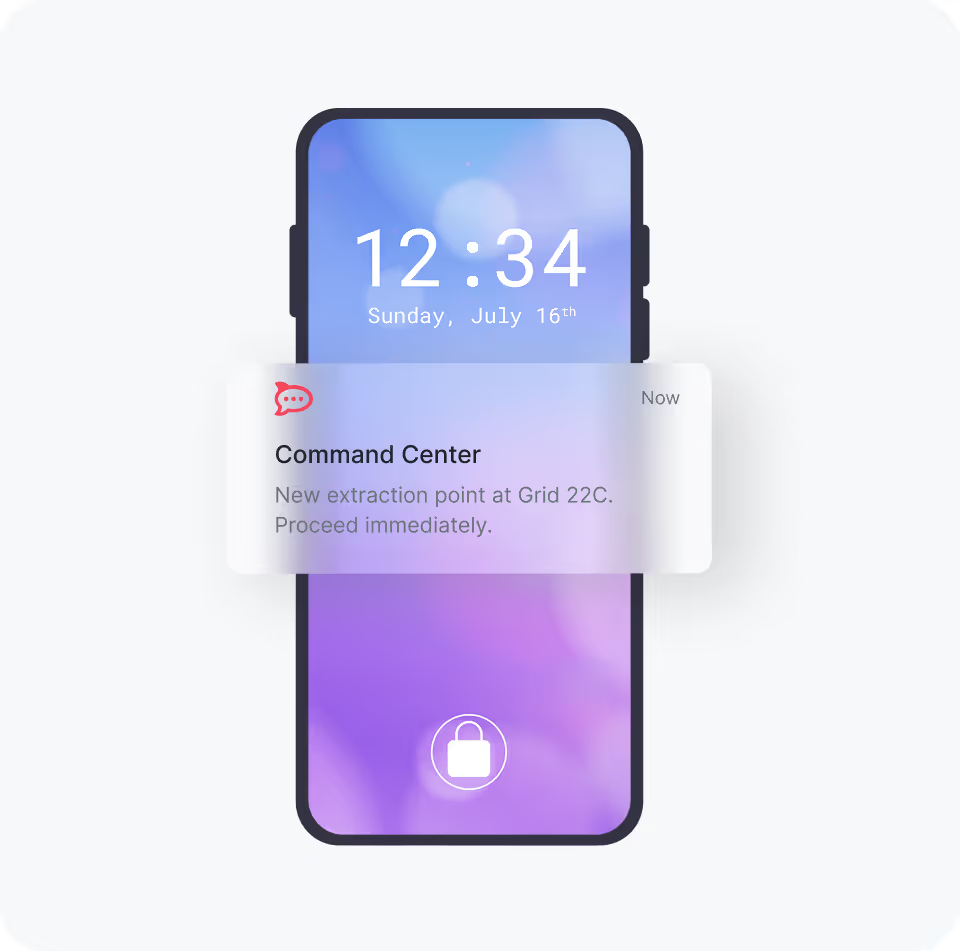

Reciba notificaciones en tiempo real con menciones, etiquetas de sala y canales de incidencias para

actuar rápidamente ante los cambios operaciales y garantizar que ninguna actualización se pase por alto.

Asegúrese de que sus equipos cuenten con el acceso, las aplicaciones y las interfaces adecuadas para ejecutar operaciones de forma eficaz e impulsar el éxito de la misión.

Cree cargos y permisos personalizados para garantizar que el personal solo acceda a lo que es esencial para su misión.

Interfaces de marca blanca que reflejan la identidad de la misión, reforzando el orgullo de la unidad, la cohesión y el enfoque operacional.

Cree rápidamente aplicaciones y flujos de trabajo personalizados con un mínimo de programación para adaptarse a las cambiantes demandas operativas.

Historia de un cliente

«Necesitábamos una implementación segura y fiable en nuestras instalaciones. Rocket.Chat cumplió todas nuestras expectativas y seguiremos utilizándola como plataforma de comunicación principal para nuestros ejercicios de ciberdefensa a gran escala con simulaciones reales»

Dan Ungureanu, Director de Ejercicio

utilice Rocket.Chat durante toda la planificación y ejecución para una confidencialidad absoluta.